Veloce segnalazione. AVG ha rilasciato un antirootkit freeware che conoscendo la nota serietà della casa produttrice non dovrebbe deludere le aspettative.

Link: AVG Anti-Rootkit Free

Veloce segnalazione. AVG ha rilasciato un antirootkit freeware che conoscendo la nota serietà della casa produttrice non dovrebbe deludere le aspettative.

Link: AVG Anti-Rootkit Free

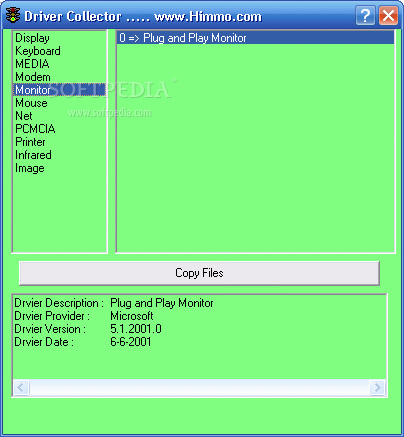

E’ successo il disastro e si deve reinstallare il sistema operativo. Quindi si fa una bella formattazione e si spendono quei 45 minuti buoni per rimettere su Windows.

E i driver? Se non vogliamo spendere qualche altra oretta a recuperare vecchi cd d’installazione o, meglio, a scaricarli dalla rete è meglio farne un backup prima.

Driver Collector ci viene incontro, collezionando, appunto, tutti i driver installati sulla nostra macchina e salvandoli in una cartella o sulla nostra unità esterna dedicata al backup.

Comodo no?

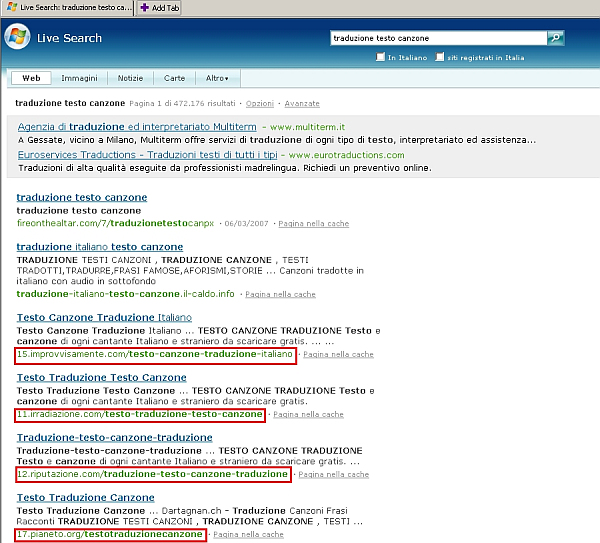

Questa notizia mi era proprio sfuggita.

L’8 marzo scorso Symantec rilevò come, digitando una particolare combinazione di parole nella ricerca di Live!, il risultato portasse nei primi posti siti che contenevano malware o exploit.

Solo la versione italiana del motore di Microsoft era affetta da questa debolezza. Il tutto sembra essere rientrato (ho fatto qualche ricerca).

Il principale imputato era Linkoptimizer (meglio conosciuto come Gromozon) che aveva creato una miriade di falsi link a server ‘dannosi’.

Le parole chiave pericolose non erano solo quelle dell’immagine ma tutte quelle più comunemente utilizzate.

Per approfondire l’argomento si faccia riferimento a questo articolo di Elia Florio

Ennesima email che chiede di poter utilizzare un conto corrente, o anche un account verificato PayPal, come tramite per pagamenti internazionali.

Il mittente stavolta è tale Roman Frolov che, nella email arrivata nella mia casella, afferma di gestire una società che fa da tramite per note società di commercio elettronico. In rete però si trova un annuncio simile dove lo stesso Frolov parla di compensi per una società di web design in outsourcing.

La richiesta è, però, sempre quella di gestire transazioni tramite il proprio conto corrente.

Perchè è una truffa:

Qui di seguito il testo della email

Hello

My name is Roman Frolov. I am manager of Bidding Expert Company (http://www.bidding-experts.com)

We work since 2004 with most of the popular worldwide companies. Our clients sell or order from eBay, Yahoo, Amazon, walmart and other suppliers and auctions. But unfortunately Russian sellers can’t recieve PayPal money for sold items to United States.

e would like to offer perspective career for your. The average salary will be around $2000 / Monthly. We suggest you to familiarize with our current vacancy. We invite citizens from other countries for cooperation. Functions of the regional agent: receiving and cashing out payments from our customers and then transferring funds to our clients.

REASON : Most customers prefer to pay within their own country and it’s much faster than sending an international Money Order. And small companies can’t transfer international transactions. But our clients do business at Russia, Ukrain and other countries, and can’t recieve international payments. You mission recieve and transfer payments for our clients.

IMPORTANT: Payments have to be cashed out same day received and our company’s 70-75% share sent to our clients same day payments clear in the bank! Make sure you can handle it before submitting the form! Your salary 10-15% of payment. (we pay all taxes, bank fees and PayPal charges)

See offer details at http://www.bidding-experts.com/eng/job_english.htm

And fill form to start:

First name:

Last name:

Age:

Country:

Telephone number:

Contact Email:

PayPal Verified email:Please do not hesitate to ask me any questions.

Best regards, Roman Frolov

RomanFrolovcor@aol.com

http://www.bidding-experts.com

Delovoj Tupik 37

109172, Moscow

Il consiglio di sempre è di non rispondere affatto.

Nei corsi d’introduzione all’informatica che periodicamente tengo, uno dei primi argomenti che tratto è quello della sicurezza.

Ancor prima di parlare di virus, cracker e firewall parlo dell’importanza di fare periodicamente un backup dei dati.

Gli applicativi ed il sistema operativo possono essere reinstallati, le configurazioni possono essere reimpostate.

A differenza del proprio tempo che, se perso, non può essere recuperato.

Programmare un backup periodico dei file importanti non è nè costoso nè complicato. In questo tutorial cercherò di essere il più breve e chiaro possibile andando passo per passo.

L’utilizzo di molti servizi su internet comporta l’iscrizione e la scelta di un’accoppiata userid e password. E’ buona norma di sicurezza non utilizzare sempre la stessa combinazione ed essere fantasiosi nella scelta della password.

Tenere a mente troppi dati non è semplice e fare il solito foglio excel “password.xls” è quanto di peggio si possa fare (un file può essere copiato, sottratto, cancellato ecc.).

Una soluzione potrebbe essere quella di affidare le proprie password ad un servizio di conservazione online come PassPack.

Una volta creato un account (anonimo, non viene chiesta neanche una email di riferimento), viene chiesta una parola chiave per la cifratura, le password immagazzinate, infatti, vengono ‘impacchettate’ tramite l’algoritmo di cifratura a blocchi AES con chiave a 256bit. In parole povere uno dei più elevati standard di sicurezza disponibili.

Per recuperare le password non basta far altro che entrare nel proprio account (bè almeno questa combinazione bisogna ricordarla) e fornire la chiave che consente la scompattazione del proprio pacco di password.

Il servizio è gratuito. In futuro verranno proposte anche delle opzioni premium che saranno a pagamento.

Non sono le solite voci di corridoio ma l’informazione proviene da uno dei partner Microsoft.

Natalia Kaspersky, amministratore delegato dell’omonima software house specializzata in sicurezza e partner scelto di Microsoft, afferma che il sistema UAC (User Account Control) è aggirabile e che senza questo Vista è meno sicuro di XP SP2.

La clamorosa affermazione durante il CeBIT di Hanover in un’intervista della Natalia a un giornalista di ZDNet UK.

I programmatori di Kaspersky hanno trovato almeno 5 modi per bucare UAC. Chissà cosa potrebbero fare i cracker più scaltri!

Resto dell’idea che passerò a Vista tra non meno di un anno e mezzo. Per questo motivo ma anche per altri legati alla compatibilità dei miei strumenti di lavoro con Vista.

Ciò che mi fa veramente arrabbiare è che tutti i produttori di pc già stanno rendendo preponderante l’offerta di macchine con Vista preinstallato. In tanti si troveranno con un sistema operativo evoluto ma ancora giovane e, soprattutto, sovradimensionato per le loro necessità.

[via Builder AU]

Grazie alla collaborazione di Andreas sono entrato in possesso dei documenti che i sedicenti operatori della CREATIVE IMPACT LLC inviano a chi risponde alla loro email ‘promozionale’.

Leggendoli è chiaro il loro scopo. Non vogliono rubare soldi al credulone di turno ma semplicemente usarne il conto corrente (in questo caso ubicato in banca italiana) per transazioni illecite.

In una parola: riciclaggio.

Non vogliono rubare niente perchè, nel caso in cui il conto sia del tipo online, vogliono che il conto sia a zero quando prendono il controllo dello stesso. Mentre, se si tratta di un conto tradizionale, vogliono semplicemente che su di esso avvengano depositi dall’esterno. Sarà poi il correntista a girare le somme con Western Union o Money Gram.

Da Wikipedia

Il riciclaggio di denaro è l’azione di re-immettere somme di denaro, ottenute come profitti di operazioni illecite o illegali, all’interno del normale circuito monetario legale; in questo modo tali profitti tornano ad essere liberamente disponibili per il proprietario.

L’articolo 648 bis del codice penale prevede tra i delitti contro il patrimonio il delitto del riciclaggio. Tale articolo incrimina chiunque “fuori dai casi del concorso nel reato, sostituisce o trasferisce denaro, beni o altre utilità provenienti da delitto non colposo, ovvero compie in relazione ad essi operazioni, in modo da ostacolare l’identificazione della loro provenienza delittuosa”

Le sanzioni sono

reclusione da quattro a dodici anni e multa da euro 1.032 a euro 15.493

Non fatevi tentare.

Link ai documenti: assistant.doc e online.doc

Il sito di GMER è da un po’ ritornato online dopo che l’attacco di tipo DDoS aveva reso irraggiungibile l’URL e provocato l’associazione del nome a dominio gmer.net all’IP di classe interna 127.0.0.1 .

Da ieri è disponibile la versione 1.0.12.12086 del software.

GMER è un buon tool che permette la scansione del proprio sistema alla ricerca di rootkit di ultima generazione. Per dei virus più complessi del normale serve uno strumento altrettanto complesso. Non sono poche le persone (me compreso) che all’inizio avevano qualche difficoltà nell’interpretare i risultati della scansione.

Questo è il motivo per cui Marco Giuliani ha scritto una chiara guida all’uso di GMER che consiglio di consultare.

Mi è già stata recapitata due volte questa email.

La prima con oggetto “INTERESSATO?”, la seconda con oggetto “STIAMO CERCANDO IMPIEGATI”.

Buongiorno sig./sig.ra !

Attualmente stiamo accettando i resumes per le seguenti posizioni:

Amministratore delegato per i pagamenti on linePosti disponibili: 24

Posizione geografica: Italy

Guadagno: 430-550 EUR a settimana

Occupazione: part-time (2-4 ore al giorno)La descrizione del lavoro:

– gestire i pagamenti on line

– rispondere alle e-mail/telefono collegati con il l progettoRequisiti:

– Conoscenza internet e e-mail

– Controllo del conto bancario tramite accesso on line

– 24/7 telefono acceso Assistente a distanzaPosti disponibili: 19

Posizione geografica: Italy

Guadagno: 350-480 EUR a settimana

Occupazione: part-time (2-4 ore al giorno)La descrizione del lavoro

– ricevere la corrispondenza dalla nostra societа o dai clienti

– rispondere alle e-mail/telefono collegati con il progetto

– effettuare un numero limitato di telefonate

– gestire i pagamenti collegati con il progetto

– supporto clientiRequisiti:

– Conoscenza internet e e-mail

– 24/7 telefono acceso – Conto bancario personale/aziendale (non è¸ necessario accesso on line)Importante:

Nessuna di queste posizioni richiede un investimento

Non deve pagare nessun libro, nessuna cassetta. Niente.

Deve solo investire un po di suo tempo e di lavorare per raggiungere gli obiettivi.

Per procedere con la domanda, la chiediamo di compilare il modulo come segue e rinviarcelo indietro alla nostra e-mail mailto:xxxxxxxxxx@gmail.com?Soggetto=CVNOME:

COGNOME:

PAESE:

CITTA:

N. TELEFONO:

E-MAIL:INFORMAZIONE COMPLEMENTARE :

—

Cordiali saluti,

E-mail di contatto xxxxxxxxxxx@gmail.com

CREATIVE IMPACT LLC

E’ quasi inutile dire che il tutto puzza di truffa da lontano.

Facendo qualche ricerca sulla Rete ho trovato questa citazione su un forum francese, un’altra su un sito tedesco ed una citazione su un portale inglese che si occupa di frodi online.

Non so esattamente a cosa mirino gli autori della email (forse a farsi dare gli estremi del proprio conto corrente) ma è meglio non rispondere per niente.

Neanche per insultarli 😉