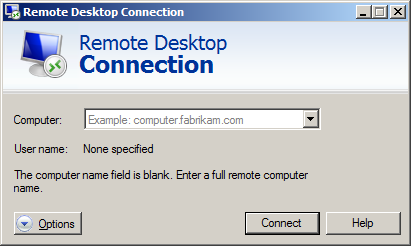

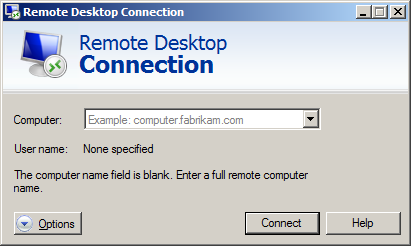

Grosso problema per chi utilizza il protocollo RDP (Remote Desktop Protocol).

Sta circolando un virus (ransomware) che sfruttando una debolezza di questo protocollo si insedia nel pc e rimane silente fino all’attivazione dei suoi creatori.

Dalle parole del consulente informatico Roberto Gargiulo :

… si tratta di un ransomware, ovvero un virus che dopo essere penetrato nel pc rimane silente per un periodo di tempo indeterminato. Viene poi attivato su richiesta degli autori. Da quel momento in pochi minuti CRIPTA tutti i file di tipo jpg, tiff, xls, doc, ppt, docx, xlsx, e buona parte dei file con estensione di classico uso ufficio. Sul pc del malcapitato appare all’avvio un messaggio che parla di fantomatiche presenze nel pc di non meglio specificati file di provenienza illecita e/o con contenuti di pedofilia. E qui parte l’estorsione. Si perché è proprio di questo che parliamo, vengono chiesti addirittura fino a 5000$ per ogni chiave di sblocco dei file!! Togliere il messaggio iniziale è roba da ragazzini ma il problema dei file criptati rimane purtroppo.. E avviso subito che non è come in passato, che bastava una chiave universale per la decifratura dei dati. Stavolta gli autori ci sono andati giù pesante e hanno usato una doppia chiave a 256 bit con 50 caratteri alfanumerici, algoritmo aes sfruttando la cifratura rar. Insomma parliamo di un algoritmo di cifratura di grado militare! Recuperare i dati dei malcapitati sarà impresa al momento impossibile. Gli amici di DrWeb hanno usato pc di ultimissima generazione su architettura i7 per un tentativo “brute force” di recupero della chiave, ma dopo ben 10 giorni siamo praticamente a 0!! Al momento è nettamente meglio prevenire, perché di cura non c’è previsione all’orizzonte. Termino il lungo post specificando che il virus provvede a criptare anche chiavette usb, dischi esterni e addirittura unità di rete e si propaga usando una vulnerabilità del protocollo RDP di macchine Windows non aggiornate di recente e con la relativa porta 3389 di default nattata (pratica da me sempre sconsigliatissima!) dall’esterno. Insomma una vera rogna per gli amministratori di rete/sistema poco attenti..

Ovviamente quelli che fanno un uso professionale di RDP lo fanno sotto VPN e quindi non ci dovrebbero essere problemi. Tutti gli altri sono avvisati: per adesso meglio chiudere le porte all’esterno.

- Installare Nginx Proxy Manager su Portainer e aggiungere proxy host - 11 Marzo, 2024

- GIT: differenza tra CHECKOUT e SWITCH - 4 Marzo, 2024

- Gli Eventi Scrum: Guida Completa e Best Practices - 20 Settembre, 2023